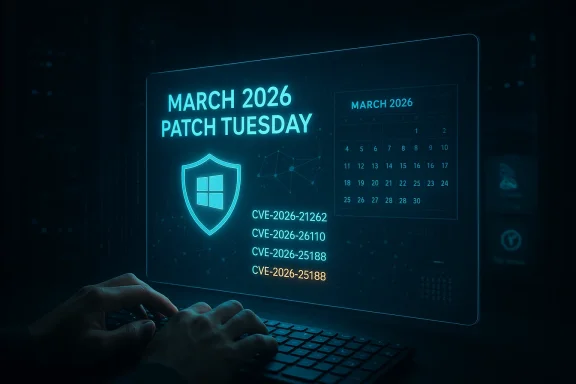

Microsoft hat im März‑Patch‑Tuesday einen massiven Schwung an Sicherheitsupdates ausgeliefert und dabei mehr als 80 Sicherheitslücken in Windows, Office, Edge, SQL Server und weiteren Komponenten geschlossen—darunter mehrere öffentlich dokumentierte Zero‑Day‑Schwachstellen, mehrere Elevation‑of‑Privilege‑Fehler mit hoher Schwere und eine Reihe von Office‑ und Browser‑Lücken, die potenziell für Remote‑Code‑Ausführung oder stille Datenabflüsse missbraucht werden könnten.

Microsoft stellt an jedem zweiten Dienstag im Monat seine Sicherheitsupdates bereit, den sogenannten Patch Tuesday. Die März‑Auslieferung 2026 ist in Umfang und Inhalt bemerkenswert: die verschiedenen Berichte zählen zwischen 79 und 84 geschlossene CVEs, abhängig davon, ob Drittanbieter‑Komponenten (z. B. Chromium) mitgezählt werden. Mehrere Anbieter und Sicherheitspublikationen hoben zudem hervor, dass zwei der behobenen Schwachstellen als öffentlich bekannt (publicly disclosed / „Zero‑Day“ im weiteren Sinne) geführt werden.

Kurz gesagt: diese Aktualisierungen betreffen Kernbereiche der Windows‑Plattform (Kernel‑Treiber, SMB, Winlogon, Device Association Service, Telephony Service), Microsoft Office (insbesondere Preview‑/Vorschaufenster sowiemium‑basierten Microsoft Edge. Die Bandbreite der betroffenen Komponenten macht klar, warum Systemadministratoren und Sicherheitsteams jetzt schnell inventarisieren und patchen müssen.

Die Lage bleibt dynamisch: Organisationen sollten neben kurzfristigem Patchen auf langfristige Maßnahmen setzen—automatisierte, risikobasierte Rollouts, Agenten‑Governance und robuste Backout‑Prozeduren. Das Zusammenspiel aus Patch‑Geschwindigkeit, erkennungsbasierter Verteidigung und organisatorischer Vorbereitung wird darüber entscheiden, wie gut IT‑Umgebungen 2026 gegen die immer raffinierteren Angriffsvektoren bestehen.

Source: BornCity Microsoft schließt über 80 kritische Sicherheitslücken - BornCity

Hintergrund / Übersicht

Hintergrund / Übersicht

Microsoft stellt an jedem zweiten Dienstag im Monat seine Sicherheitsupdates bereit, den sogenannten Patch Tuesday. Die März‑Auslieferung 2026 ist in Umfang und Inhalt bemerkenswert: die verschiedenen Berichte zählen zwischen 79 und 84 geschlossene CVEs, abhängig davon, ob Drittanbieter‑Komponenten (z. B. Chromium) mitgezählt werden. Mehrere Anbieter und Sicherheitspublikationen hoben zudem hervor, dass zwei der behobenen Schwachstellen als öffentlich bekannt (publicly disclosed / „Zero‑Day“ im weiteren Sinne) geführt werden.Kurz gesagt: diese Aktualisierungen betreffen Kernbereiche der Windows‑Plattform (Kernel‑Treiber, SMB, Winlogon, Device Association Service, Telephony Service), Microsoft Office (insbesondere Preview‑/Vorschaufenster sowiemium‑basierten Microsoft Edge. Die Bandbreite der betroffenen Komponenten macht klar, warum Systemadministratoren und Sicherheitsteams jetzt schnell inventarisieren und patchen müssen.

Was wurde konkret behoben? Ein technischer Überblick

Kernbereiche mit hohem Risiko

- SQL Server – CVE‑2026‑21262: Eine öffentlich dokumentierte Schwachstelle in SQL Server, die es einem authentifizierten Benutzer ermöglicht, erhöhte Rechte (SQLAdmin / sysadmin) zu erlangen. Diese Lücke wurde mit hoher CVSS‑Bewertung veröffentlicht und ist einer der wichtigsten Gründe für sofortiges Handeln in datenbanklastigen Umgebungen.

- Windows Kernel / Kernel‑Treiber: Zahlreiche Elevation‑of‑Privilege‑Lücken (EoP) in Kernel‑Treibern wie AFD.sys, ProjFS, UDFS, Bluetooth/RFCOMM und Print‑Spooler wurden geschlossen. Solche Fehler lassen sich lokal ausnutzen, führen aber häufig zu vollständigen System‑Kontrollen, sobald Angreifer einen Fuß in die Tür haben.

- Winlogon / ATBroker / Device Association Service: Mehrere lokale Privilege‑Escalation‑Lücken in Systemdiensten, die Microsoft als Important klassifiziert hat, wurden adressiert. Diese sind besonders gefährlich in Szenarien, in denen Malware oder ein nicht‑privilegierter Account bereits Code ausführen kann.

Office, Excel und die Preview‑Pane‑Gefahr

- Office Preview / CVE‑2026‑26110 / CVE‑2026‑26113: Microsoft Office enthält mehrere Schwachstellen, die Dateien beim Anzeigen in der Vorschau (Preview Pane) verarbeiten. Angreifer könnten so Zero‑Click‑Szenarien ermöglichen, bei denen allein das Anzeigen einer manipulierten Datei ausreicht, um Code auszuführen oder Daten zu kompromittieren. Praxistipp: bis zum Patch ist die Deaktivierung der Vorschau‑Funktion eine sinnvolle kurzfristige Maßnahme.

- *Excel XSS und Copilot‑Exfiltrationine XSS‑Schwachstelle in Excel kann, kombiniert mit modernen Copilot‑Agent‑Funktionen, für stille* Datenabflüsse missbraucht werden. Sicherheitsforscher wiesen darauf hin, dass diese Kombination ein neues Angriffsmodell eröffnet: eine technisch unscheinbare Lücke im Dokument, die automatisch ein Agenten‑Feature zur Datenübermittlung ausnutzen kann. Microsoft hat hierfür Updates ausgeliefert; Administratoren sollten die Excel‑Komponenten vorrangig patchen.

Browser und Chromium‑Basierte Komponenten

- Microsoft Edge (Chromium‑Basis): Edge erhielt mehrere Sicherheitsfixes; die berichtete Version 145.0.3800.97 beseitigt etwa zehn Schwachstellen aus der Chromium‑Codebasien meist remote ausgenutzt werden und haben deshalb hohe Priorität, besonders wenn sie RCE oder Sandbox‑Bypass erlauben. ([borncity.com](Microsoft schließt über 80 Sicherheitslücken im März-Update - BornCity?## Sonstige relevante Patches

- Telephony Service – Heap‑Overflow (CVE‑2026‑25188): Eine heap‑basierte Pufferüberlauf‑Schwachstelle, die lokale oder angrenzende Netzwerkvektoren bedient, wurde geschlossen. Solche Schwachstellen führen oft zu Ausfallszenarien oder zur lokalen Codeausführung.

- Diverse EoP‑ und Info‑Disclosure‑Lücken: Zusätzlich schloss Microsoft mehrere Information‑Disclosure‑ und DoS‑Lücken, die zwar nicht immer direkt zur RCE führen, aber in komplexen Angriffs‑Ketten wichtige Rollen spielen.

Worin liegt die Dringlichkeit? Warum jetzt patchen?

- Zero‑Day‑Historie 2026: Die ersten Monate 2026 zeigten bereits mehrfach, dass Lücken kurz nach Veröffentlichung in gezielten Angriffen genutzt werden (z. B. Vorfälle im Januar/Februar), weshalb Patches umgehend angewendet werden sollten.

- Hohe CVSS‑Scores & Administratorrechte: Mehrere behobene Fehler ermöglichen die Eskalation auf System‑ oder Administrator‑Rechte. Hat ein Angreifer bereits eingeschränkten Zugang, kann er ihn durch Ausnutzung solcher Lücken dramatisch erweitern.

- Neue Angriffsvektoren durch KI‑Agenten: Die Kombination aus Office‑Lücken und Assistenten/Agenten‑Funktionalität (Copilot) kann leise Datenlecks ermöglichen—ein Szenario, das traditionelle Schutzmechanismen schwerer erkennen.

Handlungsempfehlungen für Administratoren (Prioritätenliste)

Sofortmaßnahmen (innerhalb 24 Stunden)

- Inventarisieren: Ermitteln Sie alle SQL‑Server‑Instanzen, Office‑Clients, Edge‑Installationen und betroffenen Windows‑Server. Priorisieren Sie Datenbankserver und Domänencontroller.

- Patches einspielen: Installieren Sie die freigegebenen Microsoft‑Updates über Windows Update, WSUS, Microsoft Update Catalog oder Ihre Verwaltungsplattform (Intune / SCCM). Für SQL Server und Office hat das höchste Priorität.

- Vorschaufenster deaktivieren: Bis zum vollständigen Rollout empfiehlt es sich, die Vorschau‑Pane (Preview Pane) in Outlook / Explorer zu deaktivieren, um Zero‑Click‑RCE‑Risiken zu minimieren.

Kurzfristige Maßnahmen (1–7 Tage)

- Hotpatching / Autopatch‑Strategie: Prüfen Sie, ob Ihre Umgebung für Hotpatchs geeignet ist bzw. ob Windows Autopatch oder Intune‑basierte aktiviert werden können, um schnelle Verteilung zu unterstützen.

- Gruppentest: Verteilen Sie die Updates zunächst an eine kleine Testgruppe mit repräsentativen Workloads, um Funktions‑ und Kompatibilitätsprobleme frühzeitig zu erkennen.

- Ereignis‑Logging intensivieren: Schärfen Sie die Erkennung auf Anomalien in Authentifizierungen, ungewohnte SQLereignisse im Print‑Subsystem und ungewöhnliche Office‑Preview‑Zugriffe.

Mittelfristig (bis 30 Tage)

- Patch‑Rollout abschließen: Kompletter Rollout an alle Endgeräte und Server. Dokumentation von Ausnahmen und genehmigten Verzögerungen.

- Backup & Wiederherstellung: Vor größeren Rollouts vollständige Backups sicherstellen; prüfen Sie Rollback‑Prozeduren für problematische KBs.

- Kontrolle von Agenten/Integrationen: Überprüfen Sie Policies für Copilot/Agentenfunktionen in Office‑ und Endpoint‑Management‑Konfigurationen, um ungewollte Telemetrie oder automatische Datenübertragungen zu kontrollieren.

Technische Risiken und mögliche Nebenwirkungen der Updates

- Kompatibilitätsprobleme: Große Sicherheitsupdates—insbesondere Kernel‑ und Treiberfixes—können Kompatibilitätsprobleme mit älteren Gerätetreibern oder spezialisierten Applikationen auslösen. Unternehmen sollten Test‑SLAs einplanen.

- Performance‑Regressions: Manche Patches verändern das Verhalten von Subsystemen (Drucker, Bluetooth, Dateisysteme). Monitoring nach dem Rollout ist essenziell.

- **Fals Patchen ist notwendig, aber nicht ausreichend—Erkennung, Netzwerksegmentierung, Least‑Privilege und MFA bleiben essentielle Kompensationskontrollen.

- Angreifer‑Zeitfenster: Das öffentliche Bekanntwerden von Schwachstellen (auch ohne aktiven Exploit) bietet Angreifern ein Blaupausen‑Fenster zur Entwicklung von Exploits; lange Patchzyklen erhöhen das Risiko.

Kritische Bewertung von Microsofts Handling und Veröffentlichungsprozess

Stärken

- Regelmäßiger, transparenter Rhythmus: Der monatliche Patch‑Rhythmus gibt Unternehmens‑IT Planbarkeit; Microsoft stellt darüber hinaus detaillierte CVE‑Einträge und Metriken bereit.

- Schnelle Reaktion auf Zero‑Days: In Fällen mit öffentlicher Bekanntheit oder aktiver Ausnutzung liefert Microsoft zügig Updates oder Workarounds. Die März‑Auslieferung zeigt, dass Microsoft Zero‑Days als Priorität ansieht.

Schwächen und Risiken

- Informations‑Granularität: Einige Advisory‑Einträge sind technisch knapp und liefern nicht immer tiefgehende Root‑Cause‑Details, was Reverse‑Engineering‑Risiken erhöht und Forensik/Erkennung erschwert.

- Update‑Churn und Stability‑Risiken: Die hohe Frequenz kritischer Fixes (inkl. Out‑of‑Band‑Releases früher im Jahr) belastet Change‑Management‑Prozesse in Unternehmen; das kann dazu führen, dass Patches verzögert werden, obwohl sie dringend nötig sind.

- Agenten‑/KI‑Risiken: Die Interaktion von Office‑Vulnerabilities mit Copilot‑Agenten zeigt, dass neue Funktionalität neue, schwer zu quantifizierende Risiken schafft. Hier fehlt bislang ein allgemein anerkanntes Framework zur Risikoanalyse von Assistant‑Funktionen in Unternehmenskontexten.

Konkrete Prüf‑ und Testschritte (Checkliste für Techniker)

- Erstellen Sie ein vollständiges Inventar aller betroffenen Produktversionen (Windows‑Builds, Office‑Versionen, Edge‑Versionen, SQL Server‑Instanzen).

- Prüfen Sie, ob Ihre Management‑Tools (WSUS, SCCM, Intune) die aktuellen KB‑Patches gelistet haben.

- Testen Sie Patches in einer kontrollierten Staging‑Umgebung mit folgenden Tests:

- Funktionale Tests kritischer Anwendungen (Druckdienste, Backup‑Software, Datenbankjobs).

- Performance‑Tests für I/O‑intensive Workloads.

- Nutzerakzeptanztests für Desktop‑Apps mit Agenten‑Funktionen.

- Dokumentieren Sie Ausnahmen: wenn ein Patch deployment‑bedingt verzögert werden muss, legen Sie einen Kompensationsplan fest (z. B. Netzwerksegmentierung, Härtung, Zugangsbeschränkungen).

- Nach Deployment: erweitertes Monitoring für mindestens 14 Tage (Erkennung ungewöhnlicher Rechteerhöhungen, Anomalien in SQL‑Abfragen, Office‑Preview‑Fehlermeldungen).

Ausblick und langfristige Maßnahmen

- Automatisiertes, risikobewusstes Rollout: Organisationen sollten in 2026 verstärkt in automatisierte Patch‑Pipelines investieren, die risikobasierte Priorisierung, canary ck‑Mechanismen kombinieren.

- Agenten‑Governance: Policies für KI/Agenten‑Funktionen (z. B. Copilot) gehören in die Sicherheitsarchitektur: was dürfen Agenten sehen, was dürfen sie übertragen, welche Telemetrie ist zulässig?

- Supply‑Chain‑Sicherheitspraktiken: Die Chromium‑Abhängigkeit von Edge zeigt, dass Open‑Source‑Supply‑ChAngriffsfläche sind. Monitoring und schnelle Reaktionspfade auf Dritt‑Libs sind erforderlich.

- Schulung & Playbooks: Incident‑Response‑Playbooks für Zero‑Day‑Szenarien, inklusive schnellem Workaround‑Rollout und Kommunikationsplänen, reduzieren Reaktionszeiten drastisch.

Fazit: Was Leser jetzt tun sollten

Die März‑Patches von Microsoft sind umfangreich und adressieren mehrere hochriskante Lücken—darunter öffentlich dokumentierte Zero‑Days in SQL Server und .NET sowie neue Risikoverknüpfungen zwischen Office‑Lücken und KI‑Agenten. Für Administratoren bedeutet das: sofortige Inventarisierung, priorisierte Patch‑Verteilung (SQL Server > Office Preview > Edge > Kernel‑Patches) und intensives Post‑Patch‑Monitoring. Kurzfristig empfiehlt sich außerdem die Deaktivierung von Preview‑Funktionen in Office und eine Überprüfung der Copilot‑Policies.Die Lage bleibt dynamisch: Organisationen sollten neben kurzfristigem Patchen auf langfristige Maßnahmen setzen—automatisierte, risikobasierte Rollouts, Agenten‑Governance und robuste Backout‑Prozeduren. Das Zusammenspiel aus Patch‑Geschwindigkeit, erkennungsbasierter Verteidigung und organisatorischer Vorbereitung wird darüber entscheiden, wie gut IT‑Umgebungen 2026 gegen die immer raffinierteren Angriffsvektoren bestehen.

Kurzer Aktions‑Summary (3‑Punkte‑Plan)

- Patchen: SQL Server und Office‑Clients priorisieren, Edge aktualisieren.

- Entschärfen: Preview‑Pane deaktivieren, Copilot‑Policies prüfen.

- Validieren: Staging‑Tests, Backups, 14‑tägiges erweitertes Monitoring.

Source: BornCity Microsoft schließt über 80 kritische Sicherheitslücken - BornCity