Microsoft hat eine kritische Sicherheitslücke in der modernen Notepad‑App für Windows 11 geschlossen und gleichzeitig die Debatte darüber neu entfacht, wie weit „leichte“ System‑Apps modernisiert werden dürfen, bevor sie zur Angriffsfläche werden — die Lücke wurde als CVE‑2026‑20841 klassifiziert, mit einem CVSS‑Bewertungswert von 8.8 und einer betroffenen Notepad‑Build‑Range vor 11.2510; das Update wurde im Rahmen des Februar‑Patch‑Tuesday verteilt.

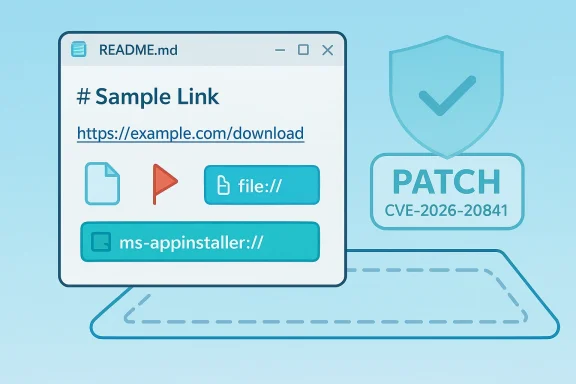

Notepad galt jahrzehntelang als das archetypische Minimal‑Tool: schnell, schlicht und offline. Microsoft modernisierte die App in den letzten Releases, fügte Markdown‑Vorschau, klickbare Links, Registerkarten und weitere Komfortfunktionen hinzu. Diese Änderungen verbesserten die Benutzerfreundlichkeit, verschoben jedoch die Sicherheitsannahmen: Textdateien sind nicht länger notwendigerweise „inert“. Die im Februar 2026 veröffentlichte Sicherheitsmeldung beschreibt einen Fall, in dem eine speziell gestaltete Markdown (.md)‑Datei einen Link enthalten kann, dessen Aufruf dazu führt, dass Notepad ein Protokoll (z. B. file://, ms‑appinstaller:// oder ein benutzerdefiniertes URI‑Schema) an das Betriebssystem übergibt und dadurch potentiell fremden Code mit den Rechten des angemeldeten Nutzers ausführt.

Microsoft listet die Ursache als improper neutralization of special elements used in a command (CWE‑77), was in die Kategorie Befehls‑/Kommandoinjektion fällt. Die Schwachstelle wurde im Patch‑Cycle vom 10. Februar 2026 adressiert und die Notepad‑App auf die Build‑Nummer 11.2510 oder neuer aktualisiert. Laut den veröffentlichten Angaben gab es zum Zeitpunkt der Patch‑Veröffentlichung keine bestätigten aktiven Exploits in freier Wildbahn, dennoch stuften Sicherheitsexperten das Problem als akut ein, da die Exploitation‑Kette sehr simpel ist: ein einziger Klick.

Microsofts Kommunikation betonte, dass zum Zeitpunkt der Veröffentlichung keine bestätigten aktiven Exploits vorlagen. Diese Einordnung ist üblich, aber Sicherheitsforscher warnen, dass einfache Exploit‑Mechaniken schnell öffentlich werden können und damit die Ausbeutungschance rasch steigt, falls Proof‑of‑Concept‑Code auftaucht.

Source: BornCity Microsoft schließt kritische Notepad-Lücke und kündigt Sicherheits-Revolution für Windows 11 an - BornCity

Hintergrund / Überblick

Hintergrund / Überblick

Notepad galt jahrzehntelang als das archetypische Minimal‑Tool: schnell, schlicht und offline. Microsoft modernisierte die App in den letzten Releases, fügte Markdown‑Vorschau, klickbare Links, Registerkarten und weitere Komfortfunktionen hinzu. Diese Änderungen verbesserten die Benutzerfreundlichkeit, verschoben jedoch die Sicherheitsannahmen: Textdateien sind nicht länger notwendigerweise „inert“. Die im Februar 2026 veröffentlichte Sicherheitsmeldung beschreibt einen Fall, in dem eine speziell gestaltete Markdown (.md)‑Datei einen Link enthalten kann, dessen Aufruf dazu führt, dass Notepad ein Protokoll (z. B. file://, ms‑appinstaller:// oder ein benutzerdefiniertes URI‑Schema) an das Betriebssystem übergibt und dadurch potentiell fremden Code mit den Rechten des angemeldeten Nutzers ausführt.Microsoft listet die Ursache als improper neutralization of special elements used in a command (CWE‑77), was in die Kategorie Befehls‑/Kommandoinjektion fällt. Die Schwachstelle wurde im Patch‑Cycle vom 10. Februar 2026 adressiert und die Notepad‑App auf die Build‑Nummer 11.2510 oder neuer aktualisiert. Laut den veröffentlichten Angaben gab es zum Zeitpunkt der Patch‑Veröffentlichung keine bestätigten aktiven Exploits in freier Wildbahn, dennoch stuften Sicherheitsexperten das Problem als akut ein, da die Exploitation‑Kette sehr simpel ist: ein einziger Klick.

Was genau war die Lücke? Technische Analyse

Die Exploit‑Kette in einfachen Worten

Die Angriffskette ist überraschend geradlinig: ein Angreifer erstellt eine .md‑Datei mit einem speziell formatierten Link, liefert diese Datei via E‑Mail, Datei‑Share, Download oder als Teil eines Software‑Releases an ein Opfer. Öffnet der Nutzer die Datei in Notepad und klickt den Link, so gibt Notepad die URI an einen registrierten Protokoll‑Handler oder das System weiter. Wenn diese Übergabe nicht ausreichend validiert wird, kann der Handler eine Aktion auslösen, die letztlich zur Ausführung von Angreifer‑Code führt — ausgeführt mit den Rechten des aktuell eingeloggten Kontos.Kernproblem: unzureichende Neutralisierung und Trust‑Boundary‑Verletzung

Technisch wurzelt die Schwachstelle in der unsauberen Behandlung von URI‑Schemes innerhalb der Markdown‑Rendering‑Pipeline. Was wie eine reine Darstellungsaufgabe begann — einen Link in hübscher Form anzuzeigen — endete damit, dass Notepad potentiell gefährliche Protokolle nahtlos an OS‑Komponenten übergab, ohne einen angemessenen Fallback, eine Allow‑List oder eine user‑consent‑Mediation einzuführen. Das ist klassisches CWE‑77‑Verhalten: Spezialzeichen oder -elemente, die in einem Kommando erscheinen, werden nicht neutralisiert.Warum es mehr als „nur ein Textfile“-Problem ist

- Markdown macht aus Text UI‑Elemente; UI‑Elemente können Interaktion auslösen.

- Interaktion mit externen Ressourcen bedeutet automatisch neue Angriffsflächen (Netzwerk, Protokolle, Handler).

- Protokoll‑Handler sind mächtig: Installer‑Handler, SMB/Netzwerkpfade oder app‑spezifische Handler können Dateien herunterladen, Prozesse starten oder lokale Ressourcen ausführen.

Wer ist betroffen und wie groß ist das Risiko?

Betroffene Installationen

Die Schwachstelle betraf die moderne, über den Microsoft Store ausgelieferte Notepad‑App unter Windows 11 — nicht den alten Win32‑Notepad (notepad.exe) in seiner klassisch einfachen Form. Sicherheitsscanner und Forenberichte listen die betroffenen Versionen als alle modernen Builds vor 11.2510. Administratoren sollten davon ausgehen, dass jede Store‑Notepad‑Installation mit aktivierter Markdown‑Vorschau potentiell verletzt war.Angriffsvektor und Eintrittsbedingungen

- Angreifer‑Vektor: .md‑Datei mit besonderem Link.

- Zustellung: E‑Mail, Dateifreigabe, Downloadpaket, bösartiger Anhang.

- Aktivierung: Öffnen in Notepad + Klick auf Link (erfordert Benutzerinteraktion).

- Auswirkung: Remote Code Execution (RCE) im Kontext des Users — keine Privilegieneskalation nötig, wenn das Opfer bereits hohe Rechte besitzt.

Microsofts Reaktion: Patch‑Mechanik und Kommunikation

Microsoft registrierte die Schwachstelle als CVE‑2026‑20841 und verteilte die Behebung im Rahmen des regulären Patch‑Tuesday‑Zyklus vom 10. Februar 2026. Die Korrektur fiel in zwei Teile: ein Update über die regulären Windows‑Updates/Cumulative Updates und ein aktualisiertes Notepad‑Paket in der Microsoft Store‑Distribution (Patch‑Build 11.2510+). Zu den unmittelbaren Gegenmaßnahmen gehörte, für nicht‑HTTP(s)‑URIs eine explizite Bestätigung durch den Nutzer zu verlangen — ein pragmatischer, aber nicht vollständiger Schutzmechanismus.Microsofts Kommunikation betonte, dass zum Zeitpunkt der Veröffentlichung keine bestätigten aktiven Exploits vorlagen. Diese Einordnung ist üblich, aber Sicherheitsforscher warnen, dass einfache Exploit‑Mechaniken schnell öffentlich werden können und damit die Ausbeutungschance rasch steigt, falls Proof‑of‑Concept‑Code auftaucht.

Konkrete Sofortmaßnahmen für Anwender und IT‑Teams

Wenn Sie Windows 11 betreiben — insbesondere in Umgebungen, in denen .md‑Dateien regelmäßig aus externen Quellen geöffnet werden — befolgen Sie diese Schritte sofort:- Prüfen Sie die Notepad‑Version: Öffnen Sie Notepad → Einstellungen/Über → Versionsnummer; vergewissern Sie sich, dass die Version mindestens 11.2510 ist.

- Installieren Sie die Februar‑Cumulative‑Updates oder aktualisieren Sie die Store‑App manuell, falls automatische Updates deaktiviert sind.

- Wenn ein Update nicht sofort möglich ist: Deaktivieren Sie die Markdown‑Vorschau/Formatierung in Notepad temporär, um klickbare Links zu vermeiden.

- Blockieren oder sandboxen Sie .md‑Anhänge auf Mail‑Gateways für externe Absender; behandeln Sie .md‑Dateien wie ausführbare Anhänge.

- Prüfen Sie registrierte Protokoll‑Handler und entfernen Sie nicht benötigte oder unbekannte Handler, insbesondere solche, die automatische Downloads/Installationen vornehmen können.

- Verteilen Sie das Update über WSUS/Intune/SCCM, prüfen Sie Compliance‑Reports auf Geräte mit älteren Notepad‑Builds.

- Härtungsmaßnahmen: AppLocker/WDAC‑Regeln, Smart App Control sowie strengere EDR‑Signaturen zur Erkennung ungewöhnlicher Protokoll‑Aufrufe.

- Hunting‑Maßnahmen: Suchen Sie in Logs nach Notepad‑Prozessen gefolgt von Protokoll‑Handler‑Aufrufen oder ungewöhnlichen SMB/Netzwerkzugriffen.

Erkennungs- und Forensiktipps

Ein erfolgreicher Angriff hinterlässt typische Artefakte, auf die man achten sollte:- Protokollereignisse, die das Starten externer Prozess‑Handler nach Notepad‑Aktivität zeigen.

- Unerwartete Netzwerkverbindungen nach der Öffnung einer .md‑Datei.

- Dateien, die durch einen Installer‑Handler oder von SMB‑Shares geladen wurden unmittelbar nach Notepad‑Interaktion.

- EDR/AV‑Alerts, die Prozesse oder DLLs betreffen, die von Protokoll‑Handlern gestartet wurden.

Warum diese Lücke eine größere Diskussion über UI‑Features und Sicherheit anstößt

Notepad ist nur das sichtbarste Beispiel eines breiteren Trends: System‑Utilities, die vormals inert waren, werden durch Komfort‑Features funktional aufgewertet und gleichzeitig sicherheitsrelevant. Die Lehre aus CVE‑2026‑20841 ist zweifach:- Produkt‑Teams müssen Threat‑Modeling in jede Feature‑Roadmap einbauen. Jedes Feature, das Inhalte rendert oder externe Ressourcen aufruft, erfordert Browser‑ähnliche Härtungsmaßnahmen.

- Dialoge und Nutzerbestätigungen sind nützlich, aber keine vollständige Lösung. Sie vertrauen auf den Anwender und können durch geschicktes Social‑Engineering neutralisiert werden. Langfristig erforderlich sind Allow‑Lists, Sandboxen, getrennte Prozesse für Render‑Pipelines und restriktivere Default‑Einstellungen.

Kritische Bewertung von Microsofts Umgang

Stärken der Reaktion:- Schnelle Registrierung und Behebung via Patch‑Tuesday sowie über den Store‑Mechanismus zeigt etablierte Lieferketten funktionierten.

- Die Wahl, nicht‑HTTP(s)‑URIs erst einmal durch eine explizite Nutzerbestätigung abzusichern, ist pragmatisch und reduziert sofortige Exploit‑Erfolgsraten.

- Dialogbasierte Gegenmaßnahmen sind nur temporär wirksam; sie verlassen sich auf Nutzerverhalten. Effektive Exploit‑Kampagnen werden Nutzer so manipulieren, dass ein Klick sehr wahrscheinlich bleibt.

- Feature‑Rollouts für System‑Apps brauchen strengere, nachweisliche Sicherheits‑Gatekeeping‑Prozesse. Die Wiederholung ähnlicher Fehler in anderen System‑Apps ist möglich, wenn das Threat‑Modeling nicht institutionalisiert wird.

- Für verwaltete Umgebungen, in denen Store‑Updates blockiert oder kontrolliert werden, entsteht eine Lücke zwischen Microsofts veröffentlichtem Fix und der Geschwindigkeit, mit der Patches auf Endgeräten ankommen. IT‑Teams müssen aktiv patchen und verteilen.

Was passiert, wenn Organisationen nichts tun?

- Phishing‑Kampagnen können .md‑Dateien als harmlose Dokumente maskieren; ein Klick genügt.

- Angreifer könnten initialen Zugriff über normale Nutzerkonten erlangen und von dort lateral bewegen oder Persistenzmechanismen installieren.

- Für Konten mit erweiterten Rechten wären die Auswirkungen deutlich gravierender — es besteht echtes Risiko einer vollständigen Kompromittierung.

Langfristige Empfehlungen für Microsoft und die Branche

- Führen Sie standardisierte Threat‑Model‑Reviews für alle System‑App‑Features ein. Jede Änderung, die externe Ressourcen öffnet, muss als „High‑Risk“ klassifiziert und isoliert werden.

- Verwenden Sie Prozess‑Isolation oder separate Sandboxes für Rendering‑Pipelines, ähnlich wie moderne Browser Content‑Processes trennen.

- Stärken Sie die Transparenz gegenüber Unternehmen: Liste der betroffenen Builds, klare Anweisungen für Offline‑Verteilung und Kontrollpunkte für Store‑Updates.

Fazit

CVE‑2026‑20841 ist kein exotischer Feind; es ist eine Lehrstunde in Software‑Evolution: wenn ein Alltags‑Tool Funktionen aufnimmt, die früher Browsern oder vollwertigen Dokument‑Viewern vorbehalten waren, müssen auch die Sicherheitsannahmen mitwachsen. Microsoft hat die Lücke mit einem regulären Sicherheitsupdate geschlossen und eine pragmatische, kurzfristige Nutzereinwilligung eingeführt. Doch die eigentliche Aufgabenstellung bleibt: System‑Apps brauchen browser‑ähnliche Sicherheitsprinzipien, striktere Standardkonfigurationen und robustere Test‑ und Freigabeprozesse, damit Komfort nicht länger zum Einfallstor wird. Bis dahin gilt für Anwender und IT‑Teams: prüfen, patchen, härten — und misstrauen Sie Links in Dateien, die früher einmal bloß „Text“ waren.Source: BornCity Microsoft schließt kritische Notepad-Lücke und kündigt Sicherheits-Revolution für Windows 11 an - BornCity